La cuenta atrás ha comenzado. Mientras muchas empresas españolas todavía se preguntan si les afecta la nueva normativa europea de ciberseguridad, otras ya están trabajando a contrarreloj para cumplir con los requisitos antes de que lleguen las primeras inspecciones.

La preparación NIS2 para empresas en España no es opcional para quienes operan en sectores críticos o esenciales. Y las sanciones por incumplimiento pueden alcanzar los 10 millones de euros o el 2% de la facturación global. No es algo que puedas dejar para el último momento.

En este artículo encontrarás un checklist práctico y detallado para que tu empresa pueda afrontar la adaptación a NIS2 de forma ordenada. Sin tecnicismos innecesarios, sin rodeos. Solo lo que necesitas saber y hacer.

Autoevaluación NIS2: ¿tu empresa está afectada?

Antes de invertir tiempo y recursos en implementar medidas de seguridad, lo primero es determinar si tu organización entra dentro del ámbito de aplicación de la directiva. No todas las empresas están obligadas, pero muchas más de las que creen sí lo están.

Criterios de tamaño y sector

La directiva NIS2 amplía considerablemente el número de empresas afectadas respecto a su predecesora. Los criterios principales son dos: tamaño de la organización y sector de actividad.

En cuanto al tamaño, la norma distingue entre:

- Entidades esenciales: grandes empresas con más de 250 empleados o facturación superior a 50 millones de euros.

- Entidades importantes: medianas empresas con más de 50 empleados o facturación superior a 10 millones de euros.

Pero el sector también importa, y mucho. NIS2 afecta a 18 sectores diferentes, divididos en dos categorías:

Sectores de alta criticidad:

- Energía (electricidad, gas, petróleo, hidrógeno)

- Transporte (aéreo, ferroviario, marítimo, por carretera)

- Banca y mercados financieros

- Sanidad

- Agua potable y aguas residuales

- Infraestructura digital

- Administración pública

- Espacio

Otros sectores críticos:

- Servicios postales y de mensajería

- Gestión de residuos

- Fabricación de productos químicos

- Alimentación

- Fabricación de dispositivos médicos, equipos electrónicos, maquinaria y vehículos

- Proveedores de servicios digitales

- Investigación

Si tu empresa opera en alguno de estos sectores y cumple los criterios de tamaño, la autoevaluación NIS2 debería ser tu primera prioridad.

Test de aplicabilidad gratuito

Una forma rápida de salir de dudas es realizar un test de aplicabilidad. En Edorteam ofrecemos una evaluación inicial sin coste que te permite saber en menos de 10 minutos si tu organización está afectada y qué obligaciones específicas tendrías que cumplir.

El test analiza tu actividad principal, facturación, número de empleados y dependencias con infraestructuras críticas. Con esa información, puedes planificar los siguientes pasos con conocimiento de causa.

Si después del test confirmas que tu empresa está dentro del ámbito de NIS2, el siguiente paso es revisar las medidas técnicas NIS2 prioritarias que deberás implementar.

→ Más información sobre la Normativa NIS2 y cómo podemos ayudarte: edorteam.com/normativa-nis2/

10 medidas técnicas prioritarias para cumplir NIS2

La directiva no especifica tecnologías concretas, pero sí exige un nivel de seguridad «apropiado y proporcionado» a los riesgos. En la práctica, esto se traduce en una serie de medidas que cualquier empresa afectada debería tener implementadas.

Aquí van las 10 que consideramos prioritarias, ordenadas por impacto y urgencia.

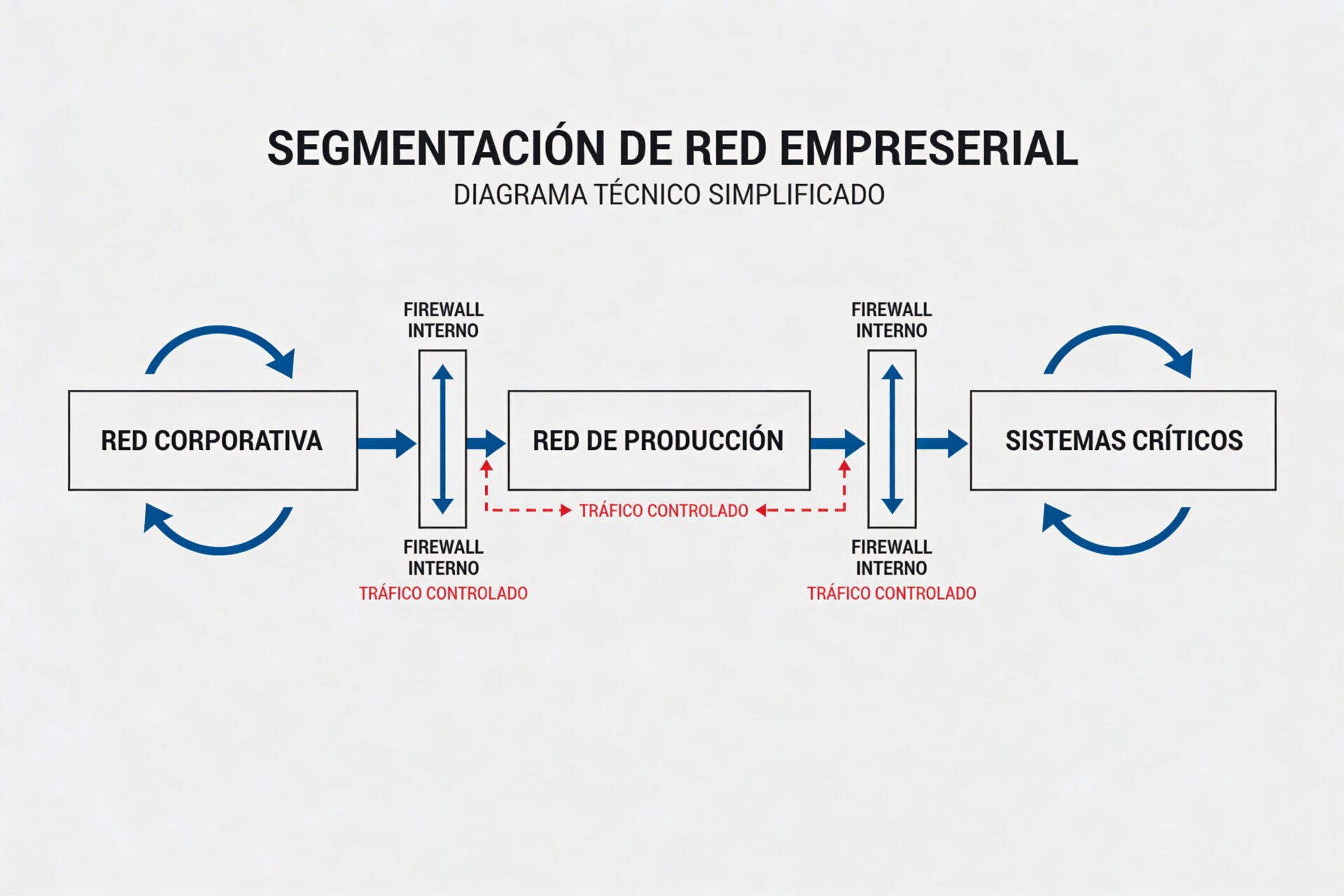

1. Segmentación de red

Una de las medidas más efectivas y a menudo ignorada. La segmentación de red consiste en dividir tu infraestructura en zonas aisladas, de forma que un atacante que comprometa un sistema no pueda moverse libremente por toda la organización.

¿Qué implica en la práctica?

- Separar la red de producción de la red corporativa.

- Aislar los sistemas críticos con firewalls internos.

- Controlar el tráfico entre segmentos con reglas estrictas.

- Implementar VLANs para departamentos con acceso a datos sensibles.

La segmentación no evita los ataques, pero limita drásticamente su alcance. Un ransomware que entra por un equipo de administración no debería poder cifrar los servidores de producción.

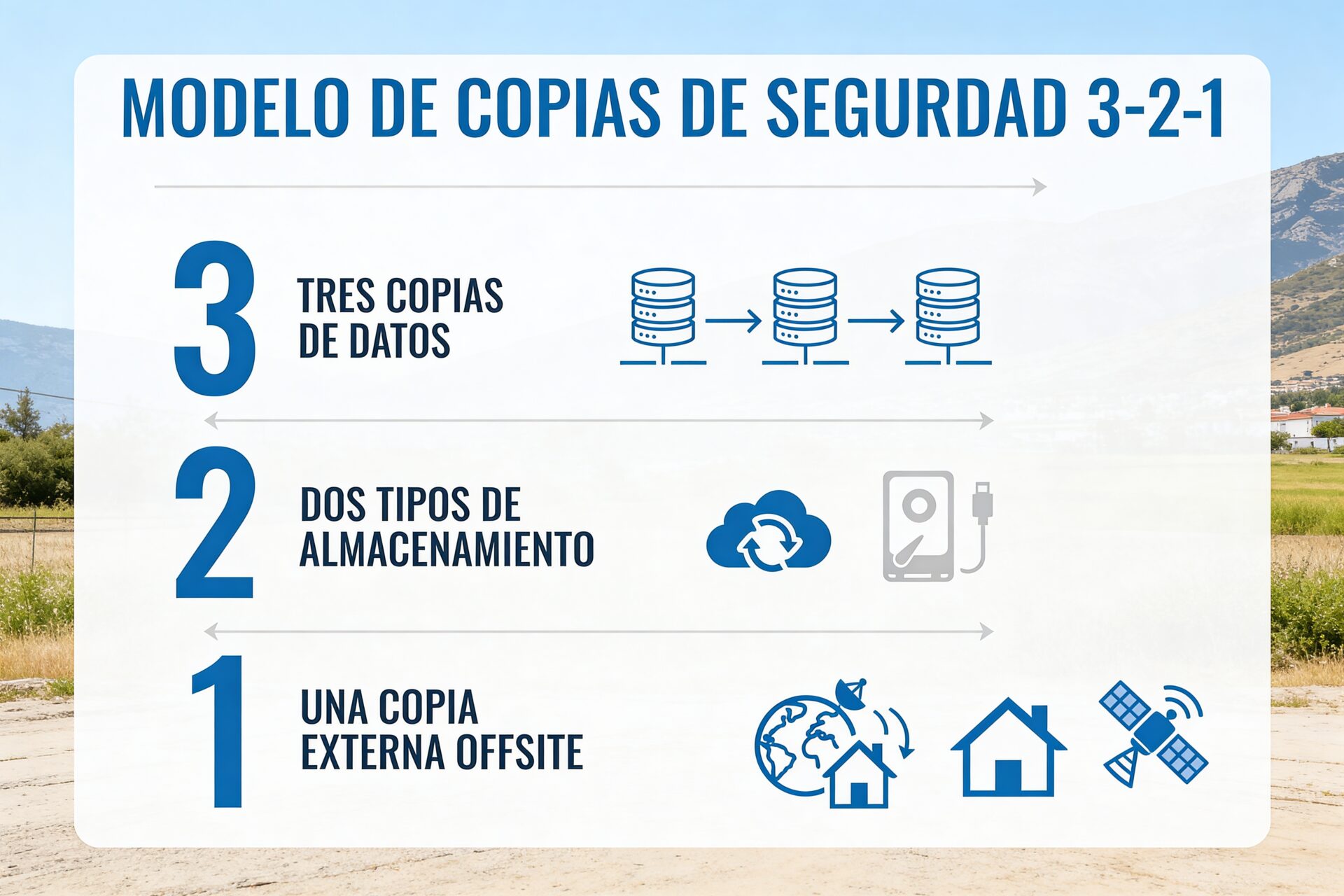

2. Copias de seguridad 3-2-1

El esquema 3-2-1 es un estándar de la industria que NIS2 espera ver implementado. Significa:

- 3 copias de los datos (el original más dos backups).

- 2 tipos de almacenamiento diferentes (por ejemplo, disco local y nube).

- 1 copia fuera del sitio principal (offsite o en otra ubicación geográfica).

Las copias de seguridad 3-2-1 son tu última línea de defensa ante un ransomware o un desastre. Si fallan, falla todo.

3. MFA en todos los accesos críticos

La autenticación multifactor ya no es una opción, es una obligación. NIS2 exige controles de acceso robustos, y el MFA en todos los accesos críticos es el mínimo exigible.

El MFA reduce en más del 99% los ataques basados en credenciales robadas. Es una de las medidas con mejor relación coste-beneficio que puedes implementar.

4. Monitorización 24/7

NIS2 exige capacidad de detección y respuesta ante incidentes. Esto significa que alguien tiene que estar vigilando tus sistemas en todo momento. La monitorización 24/7 puede implementarse con un equipo interno o contratando un SOC externo.

5. SIEM básico

Un SIEM básico (Security Information and Event Management) permite centralizar y correlacionar los logs de seguridad de todos tus sistemas. Sin un SIEM, detectar un ataque sofisticado es prácticamente imposible.

Las siguientes medidas también son prioritarias:

- Gestión de vulnerabilidades: escaneos periódicos y parches aplicados en plazos razonables.

- Cifrado de datos sensibles: tanto en reposo como en tránsito.

- Control de acceso basado en roles: principio de mínimo privilegio.

- Formación y concienciación: programas periódicos y simulacros de phishing.

- Plan de continuidad de negocio: documentado, probado y actualizado.

Gestión de incidentes: notificación en 24-72 horas

Una de las novedades más exigentes de NIS2 es el régimen de notificación de incidentes NIS2 24-72 horas. Ya no basta con gestionar los incidentes internamente; ahora hay obligación de comunicarlos a las autoridades en plazos muy cortos.

Qué incidentes notificar

No todos los incidentes de seguridad requieren notificación. La directiva se centra en aquellos que tienen un impacto significativo en la prestación de servicios: incidentes que afecten a la disponibilidad, brechas que comprometan datos sensibles, ataques que puedan propagarse a otras organizaciones.

La gestión de incidentes NIS2 exige tener criterios claros para clasificar los incidentes y determinar cuáles requieren notificación.

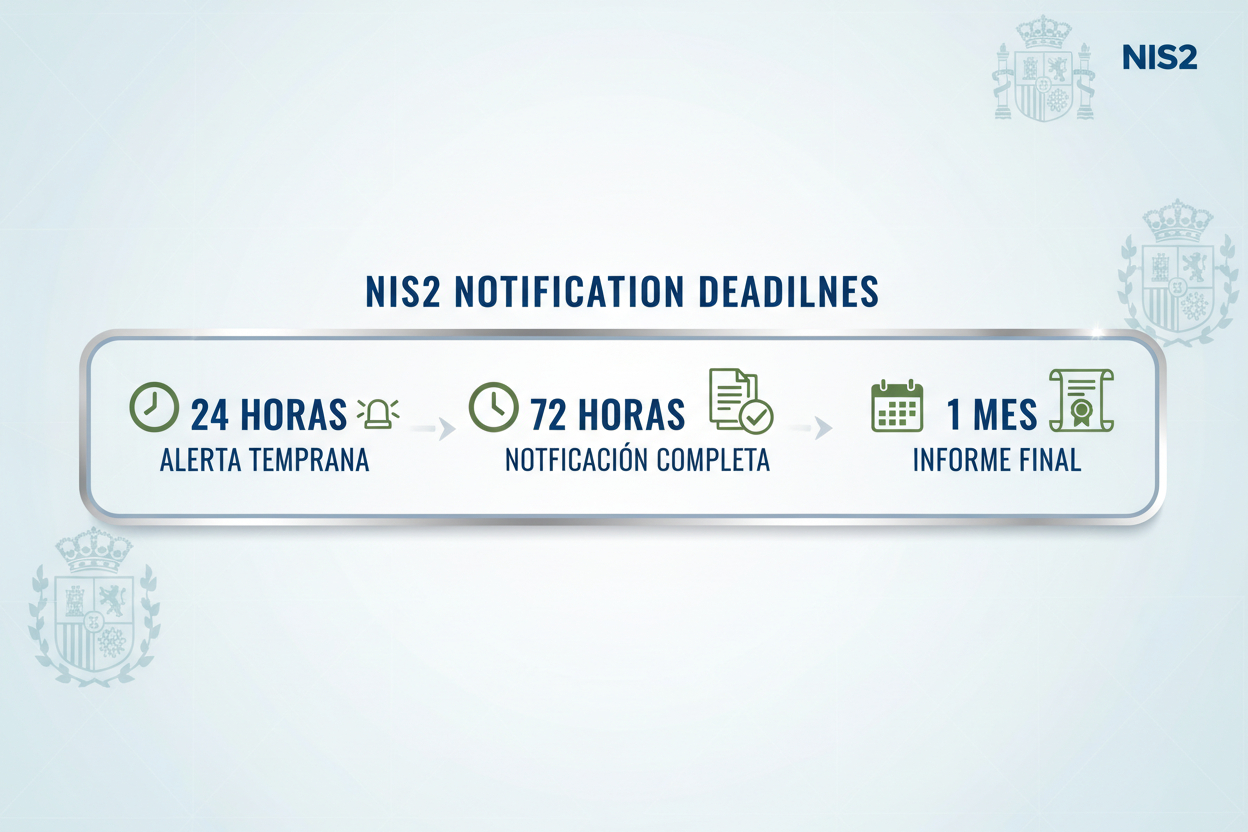

Plazos de notificación obligatorios

Aquí es donde muchas empresas van a tener problemas. Los plazos son muy ajustados:

- 24 horas: alerta temprana al CSIRT o autoridad competente.

- 72 horas: notificación completa con evaluación inicial, gravedad e impacto.

- 1 mes: informe final con análisis detallado y acciones correctivas.

Proveedores y cadena de suministro: el eslabón débil

Quizás el aspecto más novedoso de NIS2 es la atención que presta a la cadena de suministro. La directiva reconoce que una empresa puede tener su seguridad interna bajo control y aun así verse comprometida por un proveedor vulnerable.

Evaluación de riesgos de terceros

La evaluación de riesgos de terceros se convierte en obligatoria: identificar proveedores con acceso a sistemas críticos, evaluar su nivel de madurez en ciberseguridad, establecer requisitos mínimos y monitorizar su cumplimiento.

Los riesgos de terceros NIS2 son especialmente relevantes para proveedores de servicios cloud, empresas de mantenimiento con acceso remoto, desarrolladores de software a medida y proveedores de servicios gestionados (MSP).

Cláusulas contractuales NIS2

Para gestionar el riesgo de terceros, NIS2 espera que las empresas incluyan cláusulas contractuales NIS2 en sus acuerdos con proveedores críticos: obligación de mantener seguridad adecuada, derecho de auditoría, notificación inmediata de incidentes y responsabilidades en caso de brecha.

La relación entre NIS2 y cadena de suministro va a cambiar la forma en que las empresas seleccionan y gestionan a sus proveedores. La seguridad ya no es solo un criterio técnico; es un requisito de negocio.

Siguiente paso: de la teoría a la acción

Este checklist te da una visión completa de lo que implica la preparación NIS2 para empresas en España. Pero leer un artículo no es lo mismo que implementar las medidas.

Si después de revisar esta guía tienes claro que tu empresa está afectada por NIS2, el siguiente paso es realizar una evaluación más detallada de tu situación actual y diseñar un plan de acción realista.

En Edorteam llevamos más de 30 años ayudando a empresas españolas a cumplir con normativas de seguridad y protección de datos. Conocemos las dificultades reales de implementar estos cambios y podemos acompañarte en todo el proceso.

→ Consulta nuestros servicios de adaptación a la Normativa NIS2: edorteam.com/normativa-nis2/

Resumen del checklist NIS2:

- Realiza la autoevaluación para confirmar si estás afectado.

- Implementa las 10 medidas técnicas prioritarias.

- Establece un proceso de gestión y notificación de incidentes.

- Evalúa los riesgos de tu cadena de suministro.

- Actualiza los contratos con proveedores críticos.

El tiempo corre. Las empresas que empiecen ahora tendrán una ventaja considerable sobre las que dejen la adaptación para el último momento. Y en ciberseguridad, llegar tarde puede salir muy caro.

0 comentarios